La compañía Parasync ha creado una nueva “caja” que promete hacer la vida más fácil para aquellos que necesitan llevar muchos aparatos arriba y abajo. Llamado InSync Transport Case, es capaz de transportar 16 iPad y MacBook de 13 pulgadas. Además el producto aún recarga la batería de todas las tabletas al mismo tiempo y permite la sincronización inalámbrica de dispositivos a través de la iCloud.

Esta «bolsa» para iGadgets ha creado compartimentos especiales para mantener firmemente el enchufe y así garantizar la seguridad en el transporte. Su estructura está diseñada para soportar grandes impactos y es lo suficientemente fuerte como para evitar daños a las tabletas.

Aunque las características de este tipo de «guarda-iPads» ya han sido reveladas, aún no tienen precio ni fecha de lanzamiento. Pero la expectativa es que los interesados en el InSync Transport Case cueste por lo menos $645

Capcom ha anunciado este martes (21) que las versiones para la PlayStation 4 y Xbox 360 del esperado Resident Evil 6 están listas. Mientras que la versión para Pc está todavía en desarrollo, la empresa ha decidido detallar en vídeo los recursos de la ResidentEvil.net servicio en línea que promete integrar todos los jugadores del juego alrededor del mundo.

La red tendrá un gran seguimiento de las estadísticas de los jugadores, como el número de enemigos muertos, armas utilizadas, medallas recibidas en las misiones y más. Su cuenta en la ResidentEvil.net también estará vinculada a las cuentas de Twitter y Facebook, compartiendo trofeos y achievements, y hasta dejar de recibir alertas cuando un amigo vencer a su puntuación.

Junto con el lanzamiento del juego, una aplicación para smartphones con iOS, Android y Windows Phone estará disponible para organizar los puntos ganados en la red, después de participar de eventos y conectar con los amigos. Estos puntos pueden ser canjeados por artículos, principalmente para el modo Mercenarios, ahora con un modo multijugador cooperativo en línea, mucho más complejo. En él se organizan campeonatos mundiales, en los cuales el «campeón» tendrá que defender su título contra otros jugadores.

Resident Evil 6 será lanzado para PS4 y Xbox 360 el 2 de octubre. La fecha de la versión para Pc será confirmada. Vea a continuación el nuevo trailer

¿Qué es el beini? Es una MiniDistribución Linux, digo “mini” porque su tamaño no sobrepasa los 100 megabytes, esta distribución está basada en Tiny Core Linux un sistema operativo muy minimalista, y es de ahí su reducido peso, el beini es un S.O. es de software libre y código abierto, además es un LiveCD, el cual no requiere ninguna instalación, se lo puede ejecutar desde un CD o una memoria USB.

El creador del beini fue el ciudadano de nacionalidad china ZhaoChunsheng el cual en una entrevista concedida hace un par de años comento que le daba pereza usar la herramienta para auditorias Wireless backtrack (hoy kalinux) para crackear el cifrado de su propia red, y se puso a buscar por Internet alguna herramienta sencilla y fácil de usar, pero como no encontró ninguna herramienta que fuera sencilla y que no hiciera falta de escribir nada de comandos en la consola, se decidió a crear el beini y la compartió en su blog personal ibeini.com (que está cerrado), pero puedes ver cómo era ingresando a la página de archive.org.

A la fecha de hoy, el beini fue abandonado a su suerte por ZhaoChunsheng, el cual parece “rumores”que por presiones del gobierno de china tuvo que abandonar el proyecto del beini en su versión 1.2.2, como puedes comprobarlo ingresando a la página de archive.org.

Recuerda que si quieres saber más sobre esta herramienta para realizar auditoria Wireless puedes visitar el artículo sobre el beini donde publican diversos tutoriales y desde donde puedes descargar todas las versiones, o seguir los artículos que están en las barras laterales.

¿Cuantas herramientas útiles tiene el beini?

Las herramientas con las que nació el beini fueron dos, estamos hablando del FeedingBottle y el minidwep-gtk, las cuales hicieron famosa a esta herramienta para realizar auditorías wifi de forma sencilla, esto porque no hay que escribir ninguna clase de comandos en la consola “SHELL” de la minidistro, la cual en su entorno de escritorio están “estaban, ya te digo porque” los iconos de las dos herramientas para poder descifrar una contraseña WEP, WPA y así poder saber el nivel de seguridad de nuestra red wifi o de alguna red la cual tengas los permisos correspondientes para realizarle una auditoria wifi.

En las nuevas versiones (1.2.4 y 1.2.5) se han agregado nuevas herramientas y las que ya estaban: FeedingBottle y el minidwep-gtk cambiaron de sitio, ya no se encuentran en el escritorio, ahora se accede de otra forma (puedes ingresar a la sección “Cómo empezar” para saber todo sobre dichos programas).

El reaver es una de esas nuevas herramientas, la cual sirve para recuperar las claves wifi del tipo WPA/WPA2 si el router tiene soporte WPS, la cual aprovecha una vulnerabilidad en los PIN WPS de 8 dígitos.

¿Cuál es la mejor versión del beini?

Sin duda la mejor versión del beini es la 1.2.5 esto según el blog nisfe porque dicen que además de incorporar el REAVER, se han actualizado el FeedingBottle y el minidwep-gtk, además (valga la redundancia), se han agregado nuevos drivers y se han actualizado los existentes de los chips de las tarjetas wifi.

Deseo aclarar algo, la versión 1.2.5, no ha sido desarrollada por el creador original, como dije anteriormente, el proyecto se abandonado, pero ahora ha sido continuada por el sitio dishingtech, el cual, ha sacado las versiones 1.2.4 y la versión 1.2.5 que es la última por si acaso.

¿Cómo usarla correctamente?

Para usar esta herramienta basada en el sistema operativo Tiny Core Linux a la hora de realizar una auditoria Wireless y así ver el nivel de seguridad que tiene tu red wifi, o la red de la cual tengas el permiso del dueño para realizarle una auditoria y descifrarle su clave, no tendrás problemas, ya que su uso es de lo más sencillo.

Lo primero, te descargas cualquiera de las versiones, te aconsejo la última, luego la instalas en una memoria USB, o si lo prefieres lo copias en un CD, esto te lo dejo a tu gusto, el siguiente paso es bootear desde el inicio, para ello tienes que cambiar el orden de boot de tu ordenador, y por ultimo elegir cualquiera de las tres herramientas (reaver, feedingbottle, minidwep-gtk) para recuperar tu clave wifi de tu red wifi.

Todos estos pasos los puedes ver los diverso artículos que hay publicados aquí en el blog, o si lo prefieres realizar una búsqueda.

Un tema que ha generado bastante polémica cuando el tema son las operadoras de telefonía móvil en nuestro país: el nuevo formato de facturación de internet por el celular, en la medida que prevé la extinción de la llamada «velocidad reducida» para todos los consumidores. Este cambio ya ha entrado en vigor en algunas localidades y debe extenderse a otras muy pronto.

Este movimiento de las operadoras, obviamente, no agradó a todos y la Agencia Nacional de Telecomunicaciones y el Antiespecismo (asociación de consumidores que lucha por sus derechos frente a las corporaciones) ya han expresado sus opiniones sobre el tema. Sin embargo, puede ser que ellas vengan a público de nuevo hablar sobre otra medida que podría entrar en vigor y generar mucha polémica: la extensión de este formato de facturación para la red de banda ancha de internet.

Este nuevo formato de cobro de internet móvil por un teléfono celular que, en vez de limitar el acceso, se bloquea la conexión cuando el límite de la franquicia es alcanzado, ya está en funcionamiento para algunos clientes de prepago. La compañía defiende esta medida como positiva para los servicios prestados y sin duda apoya la propagación del formato para las otras operadoras. La Clara debe hacer lo mismo en breve.

Según la agencia, basar los planes de datos en ofertas «ilimitadas» fue un error de las empresas, y dejó una mala impresión de los consumidores en relación a la calidad de toda la infraestructura ofrecida. «Además de la financiación del sector, tiene otro punto que es el consumidor el tener conciencia de que hay límites en el servicio.

La discusión sobre la posibilidad de este nuevo formato de facturación llegar a las conexiones fijas de internet ha sido la pauta de una reunión del Consejo Asesor de la agencia reguladora en el último viernes (28). «No pondrá ningún obstáculo a la facturación en el caso de excedente de la franquicia. El futuro de la receta del sector es el tráfico de datos, y es un movimiento natural que la gente pase a ver el cobro de este servicio, bajo pena de no haber recursos para inversión en la red», concluyó el superintendente.

«Toda vez que el consumidor tenía la reducción de la velocidad en el final de la franquicia pasaba por una falsa percepción de que el problema era la calidad de la red». Se advierte, sin embargo, que cualquier cambio por parte de las operadoras deberá ser comunicado con una antelación mínima de 30 días para no tomar los comentarios de sorpresa.

El superintendente también refuerza la preocupación en relación al seguimiento de esta situación por parte de los consumidores. Saber cuándo estamos a punto de alcanzar el límite de la franquicia puede ayudar en la planificación del uso del resto del servicio contratado.

«Estamos preocupados por las operadoras ofrecen herramientas para el seguimiento del consumo de la franquicia. Todas las empresas aseguraron que habrá algún instrumento de presentación gradual de ese consumo. Esto debe ser gratuita, de manera que no haya uso de la franquicia para comprobar el consumo”.

Como debe pasar

Aquellos que todavía no entienden cómo todo este esquema puede empezar a funcionar, vale la pena una breve explicación de cómo la medida se tendrán vigencia para la telefonía móvil. Cada vez que un consumidor exceda el límite de tu franquicia contratada, en vez de tener su velocidad de conexión reducida, ella es totalmente cortada hasta que el consumidor pague por un nuevo acceso.

La medida actual prevé que los operadores avisen a los consumidores en dos momentos: cuando la cuota del 80% de la franquicia se alcanza cuando el límite es alcanzado. El mensaje final también acompaña una oferta para la contratación de un nuevo paquete de datos para continuar en el uso de la red móvil. Por lo tanto, vale la pena estar atento ya que con un formato similar al comenzar la vigencia de la banda ancha fija de internet que tenemos en nuestras casas.

Como todos sabemos el proyecto del beini ha sido abandonado y ya no está en fase de desarrollo, y por tal motivo el sitio ha creado una nueva versión que es el beini 1.2.4 el cual ya incorpora el reaver para descifrar las claves wifi wpa y wpa2 aprovechando la configuración Wireless Protection (WPS) que tiene una tasa de mayor efectividad que el usar un ataque por diccionario y fuerza bruta para las claves WPA/WPA2. Ademas en el beini 1.2.4 se han añadido más controladores de adaptadores usb wifi.

En la descarga de la versión 1.2.4 vas a tener la imagen ISO del beini para una máquina virtual. También en la descarga vas a tener la versión normal para que la puedas copiar en un CD, o en una memoria USB.

Si no estás familiarizado con el termino reaver y no sabes de que va la configuración WPS (Wireless Protection) te recomiendo que leas un tutorial en Internet, lo puedes buscar en Google, pero si te esperas un poco, más adelante vamos a entrar en más detalles para crear un tutorial sobre todo lo que tiene el beini y cómo usar todas sus herramientas.

Como copiar la vesion 1.2.4 en un pendrive o CD

Los pasos para que puedas copiar el beini 1.2.4 en una memoria usb o un CD, son los mismos que hemos visto en otros tutoriales, pero si no lo sabes te lo digo más abajo.

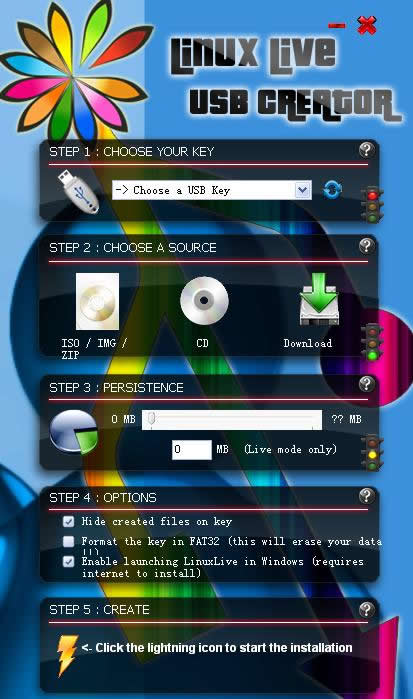

Descarga el programa LiLi USB Creator y lo instalas, luego te descargas el beini. El siguiente paso es seleccionar nuestro pendrive y la imagen iso del beini. El utlimo paso es marcar la casilla que dice formatear pendrive y darle clic a la imagen del rayo. Como puedes ver en la imagen de más abajo.

Como ven, es muy sencillo, y para copiarlo en un CD, se siguen los pasos como para grabar cualquier imagen ISO y listo.

La próxima vez que vayas a usar el internet de un hotel, es bueno tener mucho cuidado con las actualizaciones de programas que puedan aparecer en la pantalla de tu ordenador, porque puede ser una trampa de un grupo de hackers. Este es un método usado por DarkHotel, que ataca a los ejecutivos de alto perfil.

Los investigadores de Kaspersky, que encontraron la amenaza, dicen que el grupo está activo durante al menos siete años y hace ataques quirúrgicos a las víctimas en hoteles de lujo en Asia, infectando los dispositivos a través de spear-phishing.

Específicamente, cuando el cliente intenta conectar su ordenador a la red WiFi del establecimiento, surge una actualización falsa de Adobe Flash. Al hacer clic en «aceptar», se descarga un troyano. Detalle: esto ocurre incluso ANTES de que la persona se conecte a al internet del hotel.

No hay razón para desconfiar de la actualización, ya que cuenta con certificación digital (también hackeada). El malware está hibernando por seis meses, para luego conectar con un servidor por el cual será controlado.

Nivel avanzado como el de la NSA

Los códigos son tan sofisticados que se utiliza incluso un keylogger (programa que registra todo lo que es tecleado en el teclado) que actúa en modo kernel (núcleo) del sistema operativo. La infección en la red del hotel sucede días antes de que el huésped llega y los trazos son borrados al poco tiempo después del check-out.

Entre las víctimas están los ejecutivos de los grupos de medios de comunicación de Asia, agencias gubernamentales y no gubernamentales y ejecutivos de los estados UNIDOS. Sin embargo, los objetivos primarios son el norte-coreanos, japoneses e indios que se ocupan de los secretos nucleares y norte-americanos de la industria de la defensa.

Evidencias apuntan a un grupo de Corea del Sur. Por el nivel de sofisticación, desde el nivel de la NSA (Agencia de Seguridad Nacional de los estados Unidos), se cree que es una campaña gubernamental o con el apoyo de los gobiernos.

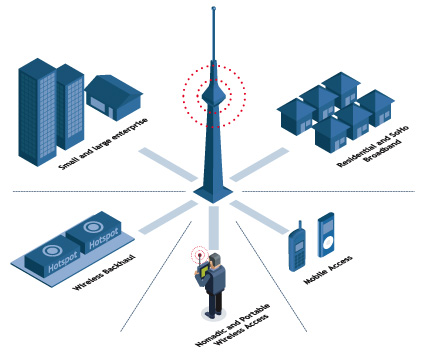

CommView for WiFi es una poderosa red inalámbrica monitorear analizador de red (wireless) y 802,11 a/b/g presenta una imagen detallada y clara de cómo fluye el tráfico, facilitar el examen y análisis de paquetes y ayudando al usuario a solucionar problemas de hardware y software. Con más de 70 protocolos admitidos, CommView for WiFi permite ver todos los detalles de un paquete capturado mediante una estructura conveniente que muestra las capas de protocolos y cabeceras de paquetes.

El programa puede realizar un on-the-fly decodificación y capturar paquetes de datos cifrados con una clave WEP o una contraseña WPA. Con unos pocos clics puedes reconstruir cualquier sesión TCP y observar los datos que fueron intercambiados en el nivel de aplicación.

CommView for WiFi es una completa herramienta para inalámbrico LAN redes administradores, profesionales de la seguridad, los programadores de la red o cualquiera que desee tener una imagen completa del tráfico de una red WLAN.

Antes de instalar el CommView for WiFi puede crear un punto de restauración de Windows, así que si no te gusta el programa o si no funciona correctamente, simplemente puedes restaurar el sistema a un punto antes de la instalación del programa.Haga clic aquí y aprenda cómo crear un punto de restauración.

Para asegurar la calidad de la descarga, nuestro equipo había descargado y había probado este archivo con Kaspersky antivirus y Avast!. Debido a esto, la descarga se realizará con un único Manager Baixaki Descargar, directamente desde nuestros servidores, para garantizar una mayor seguridad y velocidad.

Durante la instalación, usted puede ofrecer un software adicional. La instalación de software adicional es totalmente opcional y usted puede elegir no instalar el programa de que descarga que no sea. Para obtener más información, haga clic aquí.

Puedes descargar todas las versiones del Beini siguiendo cualquiera de los enlaces que os ponemos a continuación. Pero antes un poco sobre las claves wep y wpa, para poder utilizar de forma correcta el beini.

Cifrado de datos mejorada a través del protocolo de integridad de clave temporal (TKIP). TKIP codifica las claves utilizando un algoritmo de hash y, mediante la adición de una función de comprobación de integridad, garantiza que el refugio teclas sido manipulado. Pero con el Beini se puede descifrar dichas claves.

El Beini permite la Autenticación del usuario, que normalmente falta en WEP, mediante el protocolo de autenticación extensible (EAP). WEP regula el acceso a una red inalámbrica basada en hardware específico de un ordenador s dirección MAC, que simple para ser olido y robados. EAP se basa en un sistema de cifrado más seguro de clave pública para asegurar que sólo los usuarios autorizados pueden acceder a la red de la red. Descargar Beini

Cómo funciona el beini

WPA funciona tanto en el modo WPA-PSK (también conocido como Pre-Shared Key o WPA Personal-) o WPA-802.1x modo (también conocido como RADIUS o WPA-Enterprise). En el modo de Personal, una clave pre-compartida o frase de contraseña se utiliza para la autenticación. En el modo avanzado del beini, que es más difícil de configurar los servidores de 802,1 x RADIUS y un protocolo de autenticación extensible (EAP) se utilizan para la autenticación. La mayor WPA2 utiliza Advanced Encryption Standard (AES) en lugar del Protocolo de Integridad de Clave Temporal (TKIP) para proporcionar mayor mecanismo de cifrado.

WPA-PSK no es mucho más difícil de configurar que el viejo WEP, pero todavía no está disponible en algunos productos más antiguos. Todas las computadoras, puntos de acceso y adaptadores inalámbricos deben utilizar el mismo tipo de seguridad.

Ventajas de WPA

Las ventas de las claves wpa con respecto al beini son las siguientes.

Desventajas de WPA

-

Excepto cuando se utiliza con la tecla precompartida (WPA-PSK), se requiere una instalación complicada, inadecuado para los usuarios caseros típicos.

-

Mayor firmware por lo general no se actualizará para apoyarlo.

-

Incompatible con sistemas operativos antiguos como Windows 95.

-

Mayor rendimiento sobrecarga que WEP.

-

Se mantiene vulnerable a ataques de denegación de servicio.

Video de como utilizar el Beini